Pesquisadores da empresa de cibersegurança ThreatFabric encontraram uma nova campanha maliciosa que tem como alvo usuários de dispositivos Android no Brasil. Ela envolve um trojan chamado Rocinante.

O trojan Rocinante tem a capacidade de recolher credenciais de usuários (login e senha) via keylogging na área de Serviço de Acessibilidade, phishing com páginas falsas e, como uma parte final do ataque, controle sobre o smartphone ou tablet infectado.

Trocando em miúdos, isso significa que o Rocinante entra no smartphone e envia as informações de botões pressionados no teclado aos cibercriminosos. Além disso, ele simula páginas falsas de bancos legítimos para usuários inserirem dados financeiros que forneçam acesso.

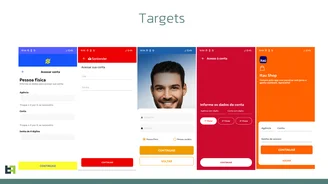

Entre as páginas falsas que simulam bancos, o malware utiliza a aparência das seguintes instituições:

- Itaú Shop

- Santander (e Módulo de Segurança)

- Bradesco Prime

- Correios Celular

- Correios Recarga

- Livelo Pontos

- Banco do Brasil

- Caixa Economica Federal

- PicPay

- Mercado Pago

- Sicoob

- PagSeguro

- XP Investimentos

“Recentemente, conseguimos identificar uma nova cepa de malware, originária do Brasil, que corporiza essa nova onda de bankers, que chamamos de Rocinante”, comentaram os pesquisadores que adicionam:

“Essa família de malware é capaz de realizar keylogging usando o Serviço de Acessibilidade e também roubar os dados pessoais de suas vítimas usando telas de phishing que se passam por bancos diferentes. Ele pode usar todas essas informações exfiltradas para realizar o controle de dispositivo (DTO) e aproveitar os privilégios do Serviço de Acessibilidade para obter acesso remoto completo no dispositivo infectado”.

Páginas falsas de bancos que o Rocinante simula (ThreatFabric)

Páginas falsas de bancos que o Rocinante simula (ThreatFabric)

Malware, trojan, keylogging

Antes de seguirmos, vamos resolver algumas questões que possam estar com você agora ou que cheguem em breve.

O que é malware: termo guarda-chuva para “vírus”, é um programa malicioso desenvolvido para prejudicar um alvo. Ele pode roubar dados, trancar arquivos, controlar sistemas ou te espionar. Cada ação possui um nome específico de variante.

O que é trojan: ou Cavalo de Troia, é um programa malicioso que simula a aparência de um programa legítimo para enganar o alvo e entrar no computador ou smartphone.

O que é spyware: uma das variantes de malware, é um programa que entra no celular ou computador para espionar as atividades dos usuários. Ele pode ler mensagens, emails, ver fotos etc.

O que é phishing: ou pescaria. Cibercriminosos desenvolvem mensagens ou páginas falsas para enganar vítimas e forçá-las a tomarem uma ação, como realizar algum download ou enviar dados.

O que é keylogging: keyloggers são programas desenvolvidos para registrar teclas. Ele captura tudo o que você digita em um teclado de computador ou de celular.

Resumo do que você viu até agora: um programa falso imita a aparência de bancos verdadeiros para roubar dados, controlar o dispositivo e tentar roubar dinheiro de celulares e tablets Android.

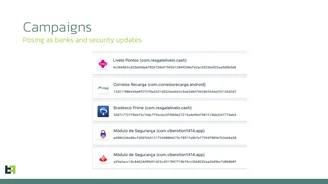

Ele também se passa por atualizações de bancos (ThreatFabric)

Ele também se passa por atualizações de bancos (ThreatFabric)

O Rocinante

Apesar de não ter qualquer relação com o famoso e ‘luxuoso’ spyware Pegasus — que alcançou manchetes por ser utilizado por governos mundo afora —, é com esse nome que os cibercriminosos responsáveis pelo Rocinante referem-se a ele.

O operador do Rocinante seria um cibercriminoso conhecido como DukeEugene, envolvido anteriormente em ataques mobile contra usuários tchecos. Ele também opera outras famílias de malwares, como o ERMAC, BlackRock, Hook e Loot, segundo um relatório de outra empresa de segurança, a Silent Push.

A escolha pelo Rocinante foi feita pelos pesquisadores da ThreatFabric para não existir qualquer tipo de relação ou confusão com o nome Pegasus. Eles ainda afirmam que o nome vem do cavalo de Dom Quixote que, igual seu dono, aspira ser algo que não é.

Modus Operandi

Modus Operandi

A infecção

Para infectar usuários Android, o Rocinante é colocado para download em sites de phishing que fornecem “aplicativos falsos (APK)” ou “atualizações de segurança de bancos”. Assim que eles são instalados no Android, eles exigem privilégios como acesso ao serviço de acessibilidade para registrar todas as atividades e ler mensagens SMS.

“Assim que a vítima abre o aplicativo e concede os Serviços de Acessibilidade, ela é recebida com uma tela de escolha. Cada escolha acionará uma página de phishing diferente solicitando os dados da vítima (cada página de login difere ligeiramente com base no banco que o malware está se passando)”, pontuam os pesquisadores.

O Rocinante também estabelece Comando e Controle (C2) para obter instruções dos operadores, com a capacidade ainda de simular toques de usuários remotamente. Segundo os pesquisadores, é um bot de Telegram que faz a exfiltração de dados pessoais.

Após a infecção, toda e qualquer ação que a vítima tome dentro do smartphone ou tablet — abrir mensagem, email, rede social, banco etc — se torna um evento e o Rocinante é avisado. Dessa maneira, ele começa a registrar tudo que é digitado ou pressionado na tela para enviar aos operadores.

“Outra funcionalidade muito importante do malware, e algo que ainda é desenvolvido ativamente pelos criminosos, é a capacidade de realizar ações remotas no dispositivo infectado”, descrevem os pesquisadores. “Ao aproveitar os privilégios do Serviço de Acessibilidade, esse malware pode simular toques, gestos e modificar o texto contido em EditText e MultiAutoCompleteTextView, que pode ser usado para navegar pelas diferentes telas da interface do usuário no dispositivo infectado, a fim de iniciar e autorizar transações fraudulentas”.

Como evitar golpes do tipo

O Rocinante está ativo, contudo, ele ainda está em fase de desenvolvimento por cibercriminosos e ganha novas capacidades enquanto o tempo passa. Além disso, ele não está sozinho: novas famílias e cepas de malwares são desenvolvidas diariamente.

Segundo a Kaspersky, em 2023, foi possível identificar cerca de 400 mil variantes e novos malwares por dia. O número vem crescendo, em 2021, eram registrados 380 mil diariamente.

De acordo com os pesquisadores da ThreatFabric, o Rocinante ainda traz uma panorama de ameaça diferente: cibercriminosos brasileiros estão interessados em ferramentas maliciosas estrangeiras ou, cada vez mais, trabalhando em conjunto com atores internacionais.

E o que isso significa? Em breve, o cibercrime brasileiro pode ganhar uma roupagem mais sofisticada, tecnicamente falando, com a utilização mais frequente de malwares, spywares, ransomwares e trojan desenvolvidos por atores ou grupos cibercriminosos fora da América Latina — não que isso não aconteça, a questão aqui é a frequência.

Você consegue dificultar a vida de cibercriminosos tomando os seguintes passos:

- Nunca instale aplicativos fora da Google Play Store e Apple App Store

- Desconfie de páginas e mensagem que chegam até você com ofertas, promoções ou informações incríveis (seja proativo, caso tenha dúvida, e busque canais oficiais)

- Mantenha um bom antivírus instalado no seu celular e computador

- Tenha segundo fator de autenticação em todas as suas contas (se possível, com app terceiro, sem SMS)

- Peça ajuda: se você tem dúvida sobre qualquer link ou mensagem, peça ajuda para outra pessoa que entenda mais sobre como a internet do que você

- Mantenha seus apps e sistema operacional com a última atualização disponível

Envie sua denúncia ou pesquisa

O TecMundo apoia o trabalho de hackers éticos e pesquisadores de segurança. Envie sua denúncia ou pesquisa para: